어제 큰일을 겪을 뻔 했습니다. 트위터에서 ID 피싱을 당할 뻔 했던 것이지요. 어제 트위터(http://www.twitter.com)에 접속했을 때 저와 팔로우를 했던 어떤 분으로부터 DM(direct message)이 하나 날아왔습니다. 그런데 DM 내용이 이상하더군요. “haha. This you???? http://tr.im/PyJV” 라는 내용이었습니다.

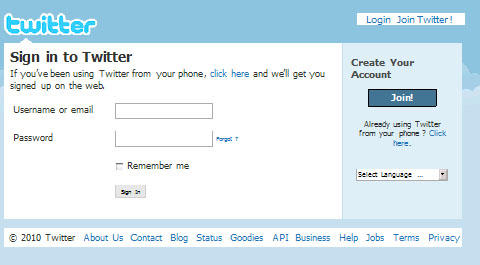

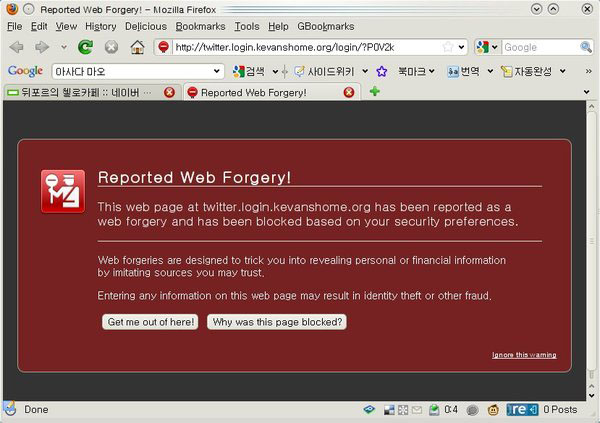

원래 영문으로 글을 쓰던 분이 아니었기에 약간 고개를 갸웃거리면서 해당 링크를 눌렀는데, 브라우저가 실행되면서 트위터 접속 페이지가 뜨는 것이었습니다. 그런데 뜬금없이 로그인 창이 뜨더군요. 왜 뜬금없냐면 저는 언제나 PC에서는 자동 로그인을 해놓은 상태라 로그인 창 대신 홈 화면이 바로 나와야 하는 데 이번에는 그렇지 않았습니다. 때문에 창 주소를 확인해보니 twitter.com이 아니라 http://twitter.login.kevanshome.org/ 이라는 이상한 주소가 걸려 있더군요. 계정을 넣으라고 하니 의심이 들 수밖에 없었습니다.(해당 주소는 지금 접속이 안됩니다.)

원래 영문으로 글을 쓰던 분이 아니었기에 약간 고개를 갸웃거리면서 해당 링크를 눌렀는데, 브라우저가 실행되면서 트위터 접속 페이지가 뜨는 것이었습니다. 그런데 뜬금없이 로그인 창이 뜨더군요. 왜 뜬금없냐면 저는 언제나 PC에서는 자동 로그인을 해놓은 상태라 로그인 창 대신 홈 화면이 바로 나와야 하는 데 이번에는 그렇지 않았습니다. 때문에 창 주소를 확인해보니 twitter.com이 아니라 http://twitter.login.kevanshome.org/ 이라는 이상한 주소가 걸려 있더군요. 계정을 넣으라고 하니 의심이 들 수밖에 없었습니다.(해당 주소는 지금 접속이 안됩니다.)

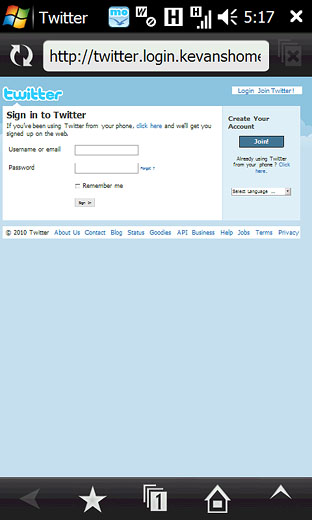

문제는 이번 일로 두가지 취약성을 나타났다는 것입니다. 하나는 모바일 브라우징에서 이러한 피싱에 대한 여과 장치가 없다는 점과 원래 주소를 감추는 축약 주소(Shorten URL) 기능의 문제가 동시에 나타난 것입니다. 축약 주소는 도메인을 포함해 긴 주소를 짧게 줄여서 표시함으로써 140자로 제한된 트위터의 글쓰기 공간을 좀더 확보해 주는 기능입니다.

그런데 어제 일이 있은 후 스마트폰에서 해당 사이트에 접속해보니 전혀 여과없이 아래와 같이 접속하더군요.

위에서 피싱 사이트라는 것을 검출한 것은 PC용 브라우저들이었습니다. 그런데 트위터는 브라우저를 이용해 직접 접속하기보다 클라이언트 프로그램을 이용하는 일이 더 많습니다. 스마트폰을 이용할 때도 마찬가지지요. 그런데 클라이언트 프로그램을 이용하면 이같은 축약 주소를 열 때 기본 브라우저를 이용하게 되는 데 모바일 브라우저들은 이것을 검출하지 못합니다. 있는 그대로 열어서 보여줄 뿐이고 주소를 확인하지 않았다면 자칫 이것에 속을 가능성이 높았던 것이지요.

이번 피싱 수법은 아주 교묘하다고 볼 수 없지만, 이용자의 이용 습관을 잘 파고든 수법인 것인 맞습니다. 긴 인터넷 주소를 줄여주는 축약 주소 시스템의 맹점과 아직은 미흡한 모바일 브라우징의 여과 능력을 이용한 피싱이었으니까요.

지금은 해당 URL이 닫혀 있지만, 이러한 방식은 앞으로 주소를 바꿔서 계속 일어날 수도 있습니다. 때문에 당분간 축약 주소의 사이트를 열 때는 반드시 인터넷 주소(URL)을 확인하는 습관을 길러야 할 것 같습니다. 특히 스마트폰과 트위터 기능이 있는 휴대폰 이용자들은 더더욱 조심해야 합니다. 트위터로 위장해 로그인을 하라는 화면이나 트위터와 트위터 API를 쓰는 것처럼 위장해 ID를 입력하라는 수법이 계속 나올 수 있으니까요.

이번 일로 얼마나 많은 계정을 빼냈는지는 아직 알려지지 않았습니다. 피해가 있을 것으로 예상돼 해당 인터넷 주소는 쓰지 못하지만, 이미 빠져나간 계정으로 인한 피해가 더 커지기 전에 막았다는 뜻은 아닐 겁니다. 그저 다른 피해가 나오지 않았을 뿐이지만, 이번과 같은 단순한 피싱 수법에 대한 기술적인 대응법도 마련되어야하지 않을까 싶네요.

외국에서는 일반화된 피싱방법이죠..

이제는 오히려 속을 사람도 없는..

사기 수법이 일반화되고 널리 알려져 있어도 그것으로 인해 사람들은 또 속고 있지 않습니까? ^^

피싱의 피 자만 들어도 몸서리쳐집니다-,.-;;

낚시로 바꾸면 괜찮으실까요? ^^

….머…멋지군요 -_-;;;;….

저도 모바일로 봤으면 꼼짝없이 당했을수도 있겠네요 ㅜㅜ…

이제는 당하일 없으시겠죠? ^^

도구란 인간이 어떻게 사용하는가에 따라 용도가 달라지니~~

오늘 DM으로는 새로운게 날라오더라고요 ㅋㅋ

글고 KH5200 요금은 기사에서 본건데 확정이 안되었다고요? 칫솔님이 틀렸을리가 없으니 요즘 기자쉐리들은 대체 소설로 기사를 쓰는건지.. 낚시질은 나한테 맏기고 지대로 좀 쓰지 +_+ ;;;

아마 이렇게 유출된 아이디로 스팸이 뿌려지고 있나보네요.

KH5200 요금은 아직 확정되지는 않았는데, 더 비싸질 것 같지는 않다는 소식이 있었습니다. 보통 저런 뉴스를 내놓는 것은 이통사들이 이게 적정한 가격인지 슬쩍 떠보려는 이유도 있답니다. ^^

모바일에는 이런것에 대한 대비가 아직 많이 약한가 봅니다.

이제 고민해서 해결방안을 찾아야겠지요. ^^

★어머나 별게 다 있네요, 정말 ;;;;;

그러게 말입니다. 요지경이죠. ^^

저도 로그인 할뻔 했다죠..

브라우저 업체들에서 좀 고민을 해야할 부분이라 보여집니다. 이미지 인식기술을 가진 곳과 함께 저런 피싱용 클론 사이트를 검출할수 있지 않을까 하는 생각도 드네요

정말 깜쪽 같이 만든 탓에 속을 수밖에 없던 사람들도 많았을 겁니다. 브루스님은 너무 영특하신… ㅋㅋㅋ

피싱하는 넘들은 정말 낙시 바늘에 꿰서 바다에 동동 띄어놔야 해요 ㄱ-

상어밥이 되도록 말이죠? ^^

저도 그런 일을 당했습니다ㅜ 오늘 사람들에게 이상한 사이트를 가라고 영어로된 DM이 갔더군요. 정말 당황스러웠습니다; 다음부턴 이런 일이 없으려면 어떤 대책을 세워야할지;ㅎㅎ 아무튼 저도 어제 어떤분으로부터 haha.. this you?? ~~~~~ 이런 DM이 와서 확인해봤는데 이것때문인것인지.. 아무튼 이런 방면에 문외한인 저로서는 너무 해결하기 어려운 일이네요ㅜ

일단 예방 차원에서 주소를 확인하는 것도 중요할 듯 싶어요. 특히 아이디를 요구하는 페이지라면 더더욱… 여튼 피해를 당하지 않으셔서 다행입니다. ^^

저도 며칠 전에 같은 DM을 받고 접속해보니 차단사이트로 나와서

궁금해하고 있었는데…

피싱사이트였나 봅니다.

마피아 가입과 트윗빌딩, 이번에 아이디네요…

다행이네요. 그나저나 라라윈님이 너무 인기가 많으셔서 스팸이 몰려오는 걸지도.. ^^

최근 SNS 서비스로 인기를 얻고 있는 트위터(http://www.twitter.com)는 보안상 결함이 발견되어 종종 얘깃거리가 되곤 합니다. 또한, 트위터를 통해 악성 코드를 유포하는 행위도 점차 눈에 띄고 있습니다. 최근 트위터에서는 DM(Direct Message, 개인간 직접 메시지)을 통해 사용자의 계정 정보를 탈취하는 웜이 출현하여 트위터 사용자를 위협하고 있습니다. 해커들은 DM의 내용에 가짜 트위터 로그온 창을 보이게 하는 링크를 포..

항상 사람이 많이 모이면 이러한 벌레들이 꼬이기 마련이죠!

트위터는 이러한 부분을 걸러내는 장치가 없어 앞으로도 이러한 피싱은 더욱더 드세지지 않을까 싶어요~

이러한 일이 계속 나올 수록 트위터의 앞날에 걸림돌이 될지도 모르겠습니다. 사람 사는 사회나 다름 없는 곳에서 안전을 위협하는 행위가 반복되면 이용을 꺼리기 마련이니까요~

영어로 된 DM은 그냥 무조건 무시해버리기 때문시 ^^;

그래도 피싱은 조심해야 한다는.. -.-;

좋은 생각인데요? 영어로 된 DM 무시하기라.. ^^

우리나라 사람들같은경우 위에 영어주소는 무쉬하고 twitter #@$@#%@ 적혀있으면 그냥 그런가보다 하고 무시하죠 … 심지어 저 외국친구도 facebook 피싱사이트에서 낚였다 하네요.. 워낙 사람들이 로그인창에 바로 치고 엔터치는게 습관이 되서 그런가 그냥 좀 더 주의깊게 보면 차이가 나는데 하도 정교하게 일치하니 사람들이 습관처럼 따다닥 tab 따다다다다닥 , 엔터 ㅋㅋ

사실 주소를 일일이 신경쓰는 사람들이 별로 없다는 것을 노린 것일 수도 있지요. 이런 문제를 예방하는 습관이 필요할 듯 해요. ^^

걸러내지 않는 브라우저에대해서:

로그인창에 너무 습관화 되지 맙시다. 저런사이트는 엔터 안눌러도 적는것만으로도 다 해커가 보기때문에 아예 치지도 않고 닫아야합니다.

로그인창의 습관화보다는 무의식적인 행동에 더 가깝지 않나 싶어요. 아무튼 미리미리 살피고 미리 창을 닫는 것이 바람직해 보입니다. ^^

전 로그인 창 뜨면 아주 빠르게 로그인하는 습성을 지녔는데 조심해야겠네요~정보 감사합니다

네. 바로 입력하지 마시고 주소창을 한번 더 보시면 좋을 듯 합니다. ^^

이제는 벼라별 피싱 사이트가 다 생기나 봅니다.

저런 사이트 안생기길 바라면서…

세상을 살다보면 이런 저런 일도 있기 마련이지만, 이런 낚시에 걸리면 정말 재수 옴 붙은 거죠.

사파리의 보안조치가 파폭,익스보다 한발 느린것으로 이해해도 되지 않을까요?

네. 그나저나 조금만 느려도 피해를 입을 수 있으니 좀더 앞당겨줬으면 하는 바람이랍니다. ^^

아….. 단축주소에 이런 낚시가 있었군요 -_-;; 조심조심해야겠습니다..

네. 주소 창만 한번 더 확인하면 될 듯 싶습니다. ^^

해외 시각으로 2010년 2월 24일, 한 블로그를 통해 유명 소셜 네트워크 서비스(Social Network Service) 웹 사이트인 트위터(Twitter)의 사용자간 전송 가능한 다이렉트 메시지(Direct Messages)로 악의적인 피싱(Phishing) 웹 사이트로 연결되는 링크가 포함된 것이 발견되었다.해당 블로그에서는 아래 이미지와 동일하게 트위터에 등록되어 있는 개인 사용자들에게 직접 전달되는 다이렉트 메시지가 전송 되었다.해당…

ASEC에서는 02월 25일 유명 소셜 네트워크 서비스(Social Network Service) 웹 사이트인 트위터(Twitter)의 사용자간 전송 가능한 다이렉트 메시지(Direct Messages)로 악의적인 피싱(Phishing) 웹 사이트로 연결되는 링크가 포함된 것이 발견되었는 소식을 전한 바가 있었다.금일 오전에는 또 다시 트위터 사용자들 사이로 송신자가 누구인지 불명확한 스팸(Spam) 성격의 다이렉트 메시지가 전송되었다.이 번에 전…

2월 25일 ASEC에서는 유명 소셜 네트워크 서비스(Social Network Service) 웹 사이트인 트위터(Twitter)의 사용자간 전송 가능한 다이렉트 메시지(Direct Messages) 중 악의적인 피싱(Phishing) 웹 사이트로 연결되는 링크와 메신저 추가 요청 스팸이 발견되었는 소식을 전한 바가 있었다.ASEC에서는 추가적으로 트위터 다이렉트 메시지로 전송된 메신저 추가 요청의 스팸이 어떠한 목적을 가지고 있는 자세한 분석을…

얼마 전까지는 메신저 피싱이 상당히 유행했다. 메신저로 뜸금없이 URL 하나가 달랑 날라오며, 이 URL로 접속하면 마치 MSN 사이트에 로그인하는 것과 같은 화면이 나타난다. 그리고 여기에 아무 생각없이 로그인을 하면 이 로그인 아이디와 암호를 이용해서 친구 관계에 있는 사람들에게 다시 피싱 사이트의 URL을 날려 계속 희생자를 확대하는 방식이다. 또 이렇게 피싱된 로그인 아이디와 암호를 이용해서 돈을 빌려 달라는 피싱 메시지를 보낸다. 그런데…

최근 마이크로 블로그 서비스인 트위터(Twitter) 상에서 피싱과 스팸이 첫 발생해 사용자의 주의기 필요합니다. (http://blog.ahnlab.com/asec/259, http://blog.ahnlab.com/asec/260) 피싱(Phishing) 사이트 주소로 연결되는 다이렉트 메시지(Direct Mes…